MALWARE

DEFINICION

programa maligno o software malintencionado que realiza acciones dañinas en un sistema informático de forma intencionada

TIPOS DE MAGUIRE

Virus: Los virus informáticos infectan archivos limpios y se propagan por otros archivos limpios.

Virus de macros: Los virus de macros son un tipo de virus que aprovechan las macros de las aplicaciones de Microsoft Office, como Word y Excel, para infectar el dispositivo.

Virus del router: El router Wi-Fi también puede infectarse con malware. El malware del router suele redirigirle a sitios web de pharming maliciosos que pueden capturar sus datos personales. Eliminar los virus del router puede ser complicado

Troyanos: Los troyanos se hacen pasar por software legítimo o se ocultan en un programa legítimo que se ha manipulado

Spyware: El spyware es malware diseñado para espiarle

Registradores de pulsaciones de teclas: Los registradores de pulsaciones de teclas son un tipo de spyware que se oculta en el dispositivo, mientras registra todas sus pulsaciones.

Gusanos: Los gusanos son un poco diferentes a los virus, ya que pueden propagarse sin un archivo de host.

Ransomware: El ransomware bloquea el equipo y sus archivos, y amenaza con borrarlo todo si no se paga un rescate.

Adware: El adware es software malicioso que le envía correo basura con anuncios para generar ingresos para el atacante

Scareware: El scareware utiliza trucos de ingeniería social, asustándole para que lo instale.

Botnets: Los botnets no son técnicamente malware, son redes de equipos infectados que funcionan en conjunto bajo el control de un atacante

Rootkits: Los rootkits son un tipo de malware peligroso y difícil de detectar que se adentra en un equipo para dar al hacker un acceso administrativo total

Secuestradores del navegador: Los secuestradores del navegador son malware que modifica el navegador web sin su consentimiento, y a menudo sin que se dé cuenta.

Criptomineros: El malware de criptominado es software malicioso que secuestra la potencia de procesamiento del equipo de la víctima para minar criptomonedas para el atacante en una práctica conocida como cryptojacking

Bombas lógicas: Las bombas lógicas son fragmentos de código malicioso diseñado para ejecutarse tras cumplirse una condición específica

COMO PREVENIR

No confíe en extraños en Internet.

Compruebe dos veces las descargas.

Obtenga un bloqueador de publicidad

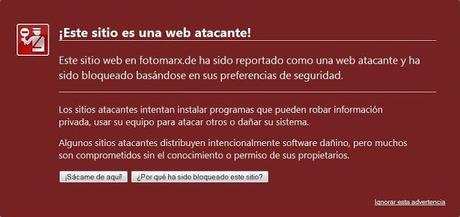

Cuidado con las páginas que visita.

Actualice siempre su software

Proteja sus dispositivos con una aplicación antivirus.

PELIGROS

crackear contraseñas débiles

redirigirle a sitios web maliciosos

filtraciones de datos

robo de identidad y el fraude

SEÑALES DE INFECCION

Disminuciones repentinas del rendimiento

Bloqueos y cierres del sistema frecuentes

Archivos eliminados o dañados

Una gran cantidad de anuncios emergentes

Ve una nota de rescate

Aplicaciones desconocidas

METODOS DE ATAQUE

Correo electrónico

Aplicaciones de mensajería

Anuncios infectados

Alertas emergentes

Descargas drive-by:

Instalación personal

Soporte físico

Exploits