Gusanos Buru mapak - Galeria publikoa

Arakatu mundu osoko Mindomoko erabiltzaileek sortutako gusanos buru-mapen bilduma publiko zabala. Hemen, gusanos rekin lotutako diagrama publiko guztiak aurki ditzakezu. Adibide hauek ikus ditzakezu inspirazio pixka bat lortzeko. Diagrama batzuek kopiatzeko eta editatzeko eskubidea ere ematen dizute. Malgutasun horri esker, buru-mapa hauek txantiloi gisa erabil ditzakezu, denbora aurrezteko eta zure lanerako abiapuntu sendo bat emanez. Galeria honetan zure eskemekin lagundu dezakezu publiko egiten dituzunean, eta beste erabiltzaile batzuen inspirazio iturri izan zaitezke eta hemen agertu zaitezke.

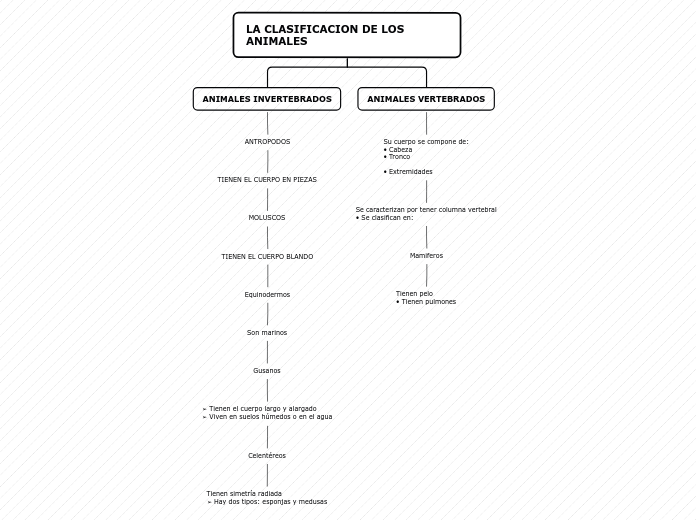

LOS ANIMALES VERTEBRADOS Y INVERTEBRADOS.

LEIDY ANDREA BEJARANO BELTRAN‑k egina

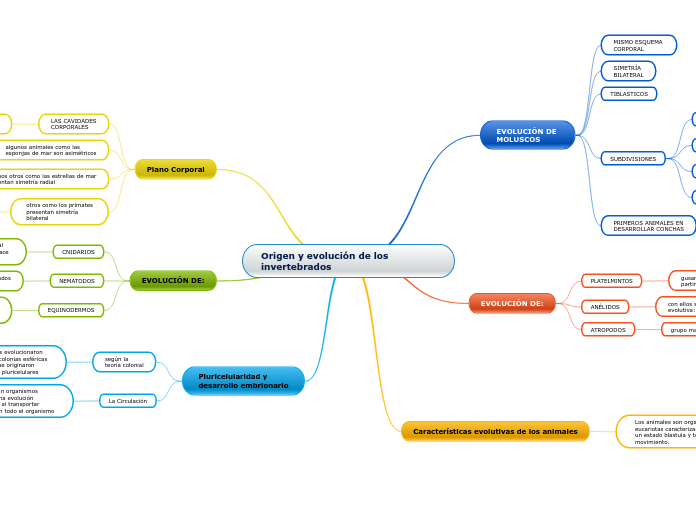

Origen y evolución de los invertebrados

SANTIAGO GARCIA HEREDIA‑k egina

AMENAZAS INFORMÁTICAS

alejandra barranco flores‑k egina

Organigrama arbol

Omar Ulises Rivera Garduño‑k egina

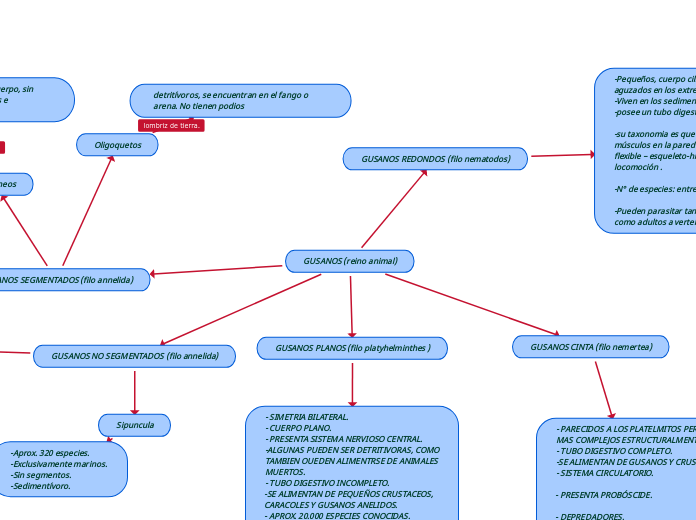

GUSANOS (reino animal)

puahine riroroko‑k egina

COMPLETO LOS REINOS DE LA NATURALEZA

Natalia Rodríguez‑k egina

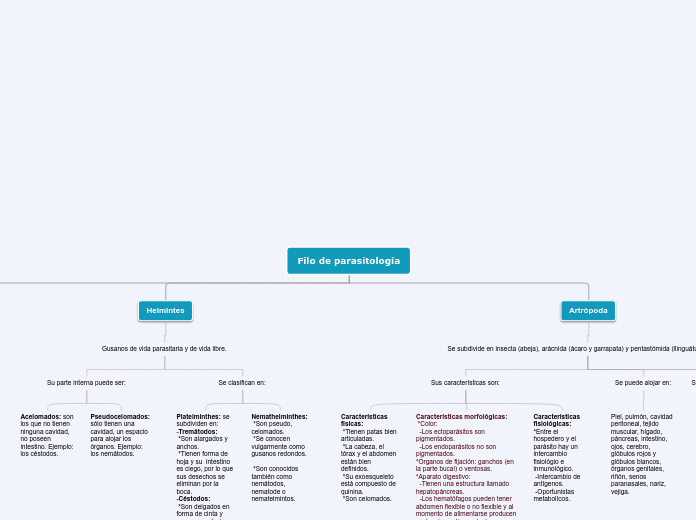

Filo de parasitología

EStefanía Marulanda Salazar‑k egina

Organigrama

Diego Pérez Vázquez‑k egina

REINOS MA ANDREA VILLARRUEL ISABELLA A Y GINA G

maria andrea villarruel‑k egina

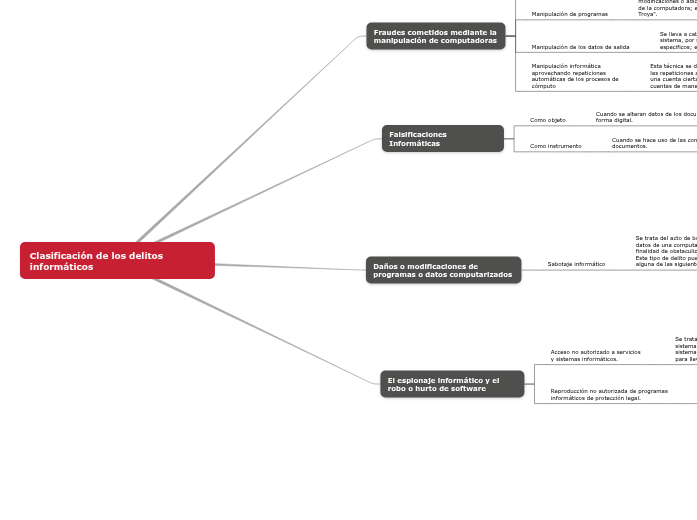

Clasificación de los delitos informáticos

estefania munive‑k egina

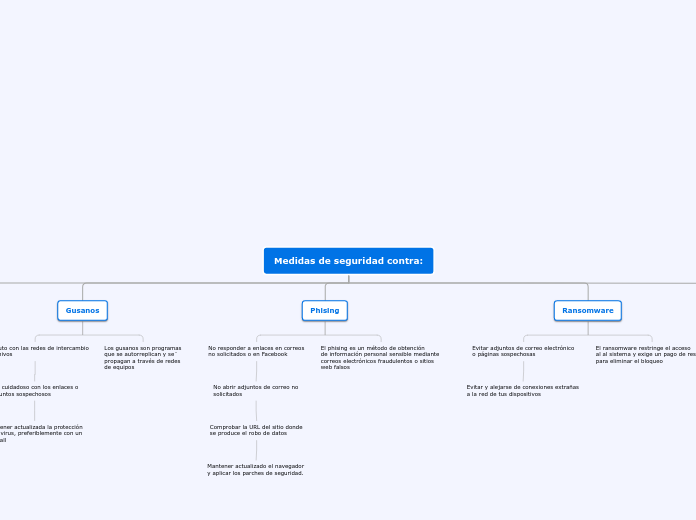

Amenazas informáticas y cómo evitarlas

Teresa Rodríguez‑k egina

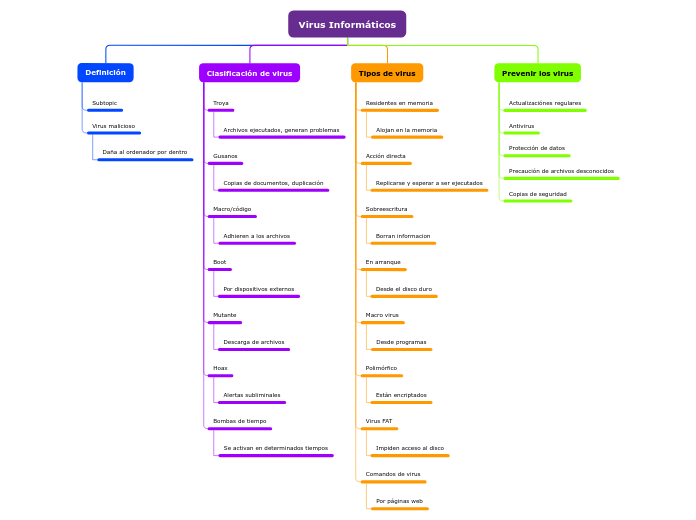

Virus Informático

García Ríos Araceli Soraya‑k egina

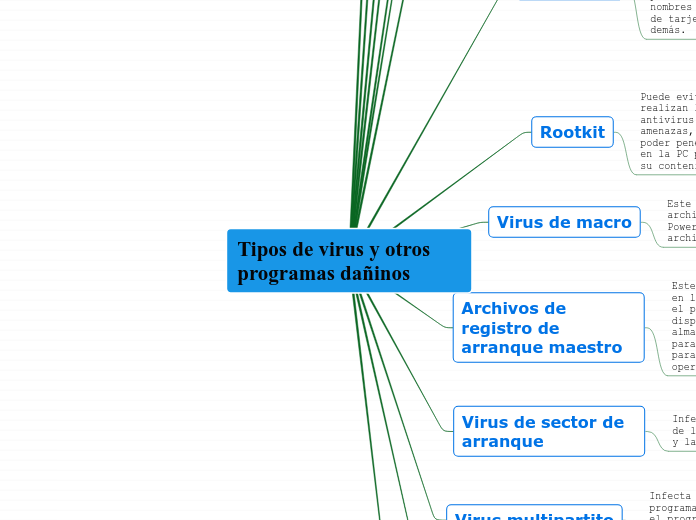

Tipos de virus y otros programas dañinos

Elsa Garcia‑k egina

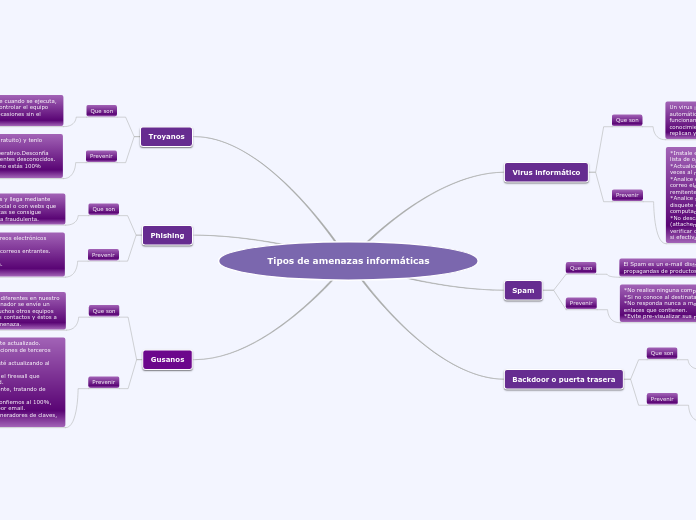

Tipos de amenazas informáticas

Estefania Romero Villa‑k egina

Virus informáticos y otros códigos dañinos

Cassandra Salas‑k egina

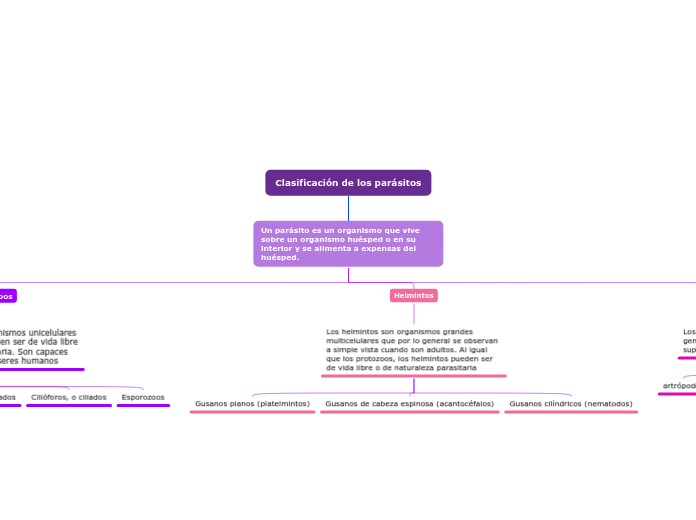

Clasificación de los parásitos

GONZALES VILLACRES EMILY PATRICIA‑k egina

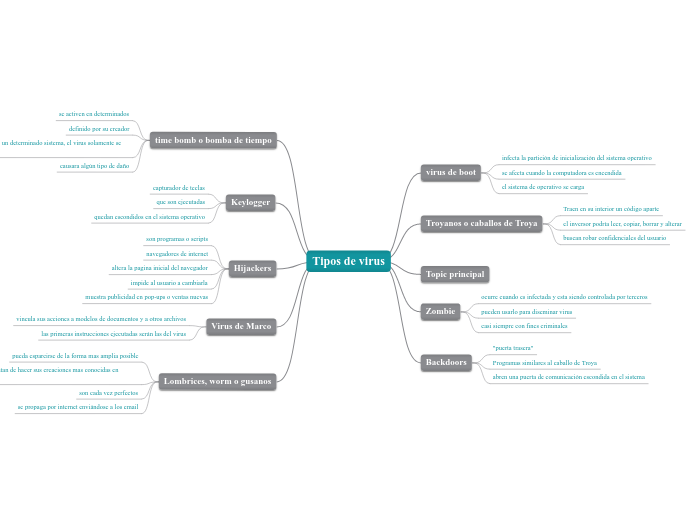

Tipos de virus

Pérez García Josefina‑k egina

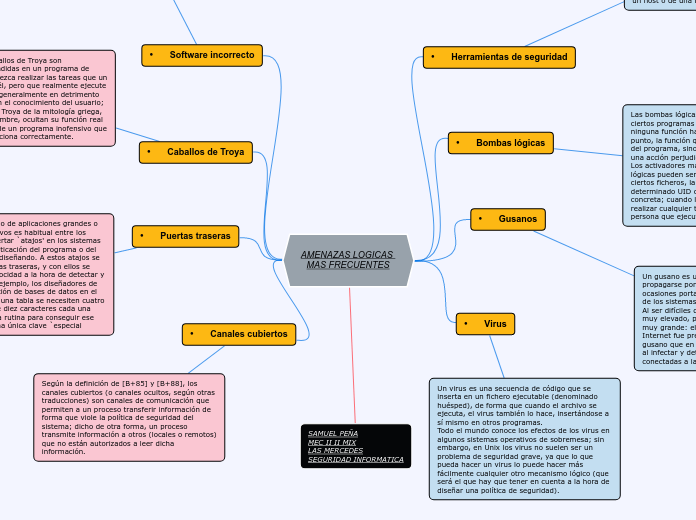

AMENAZAS LOGICAS MAS FRECUENTES

Samuel peña‑k egina

Nuevo mapa

MARCELA GARIBELLO‑k egina

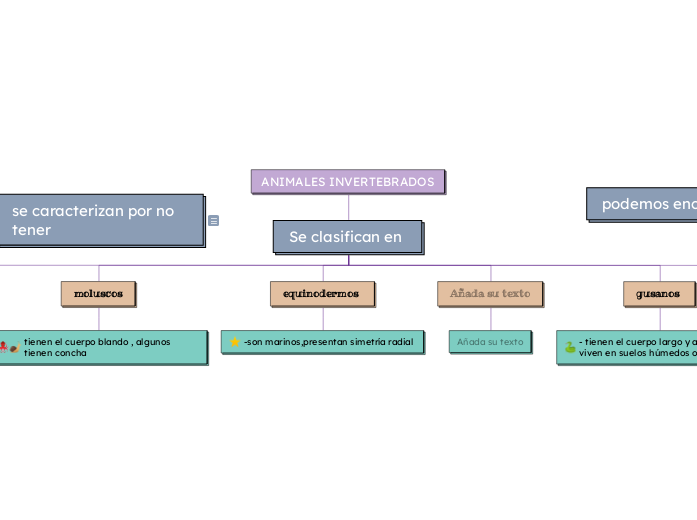

ANIMALES INVERTEBRADOS

Abigail Astrid CHUMACERO SANTIVAÑEZ‑k egina

Riesgos del uso de software

Aderid Matinez Francisco‑k egina

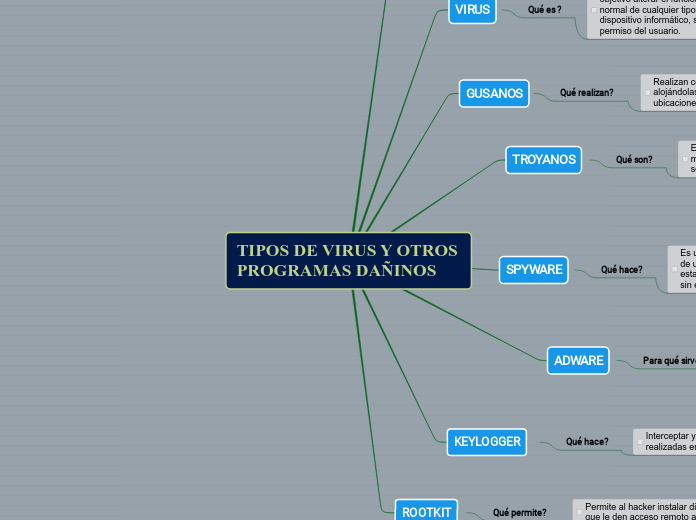

TIPOS DE VIRUS Y OTROS PROGRAMAS DAÑINOS

Frida Garza‑k egina

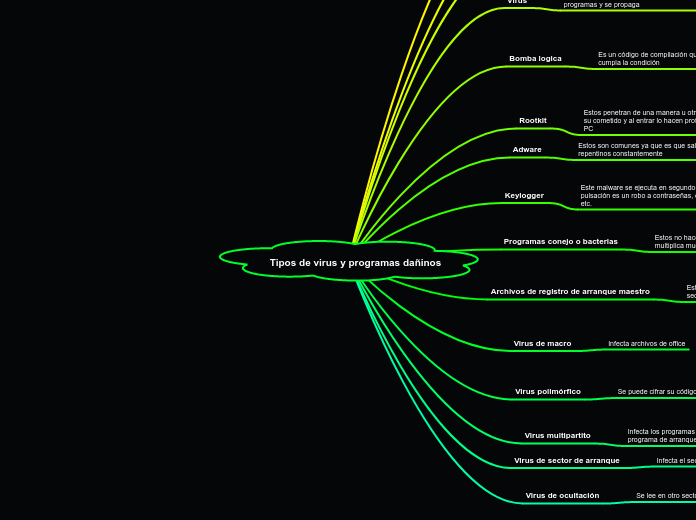

Tipos de virus y programas dañinos

Arthur Morgan‑k egina

SISTEMATICA

Javier Ramos‑k egina

Organigrama

Rafael Quiles‑k egina

Que son los virus

alexis reyes benitez‑k egina

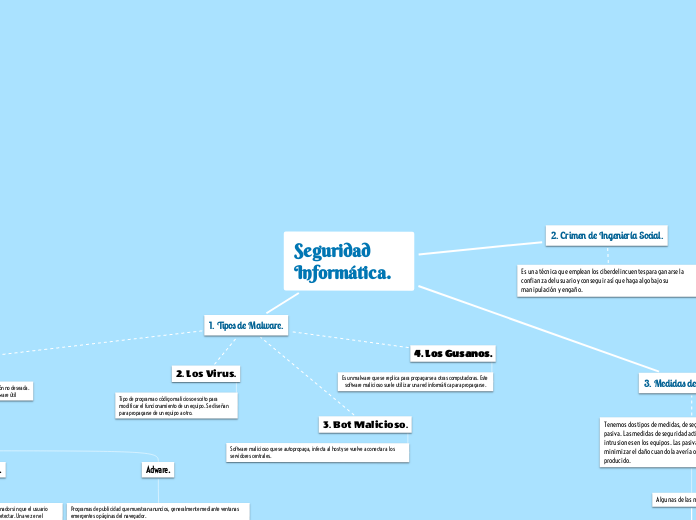

Seguridad Informática.

María Fernández López‑k egina

QUE SON LOS VIRUS

cristobal ogarrio‑k egina

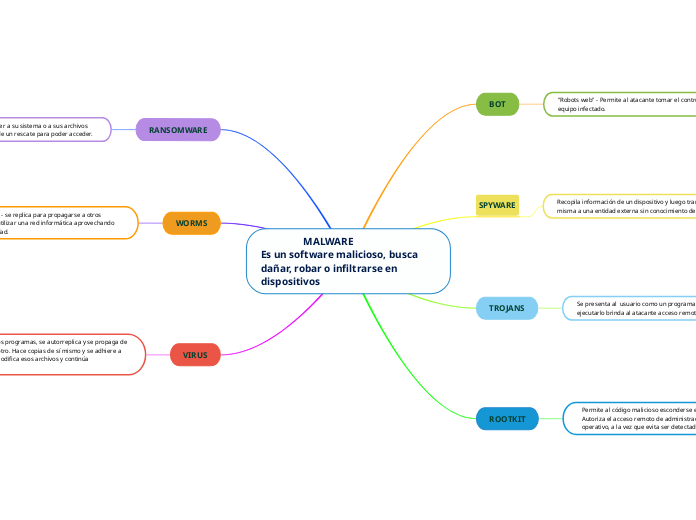

MALWARE Es un software malicioso, busca dañar, robar o infiltrarse en dispositivos

Agus Castro‑k egina

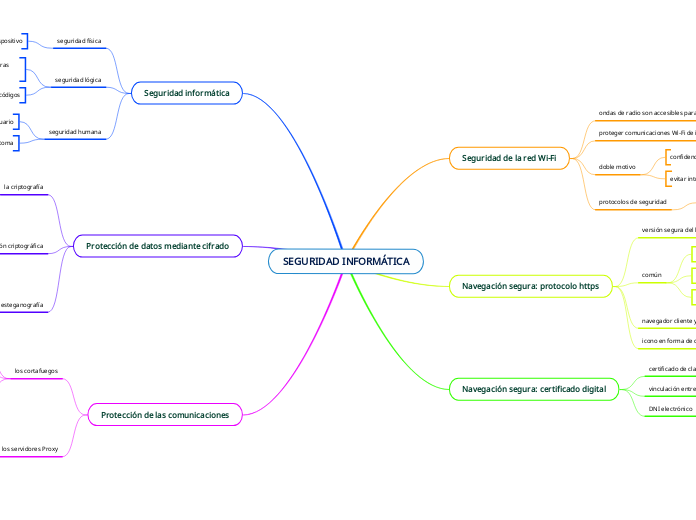

SEGURIDAD INFORMÁTICA

Inés Román‑k egina

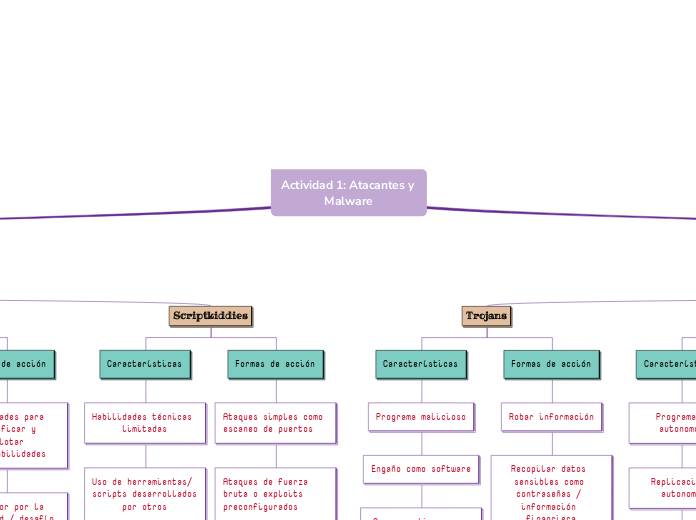

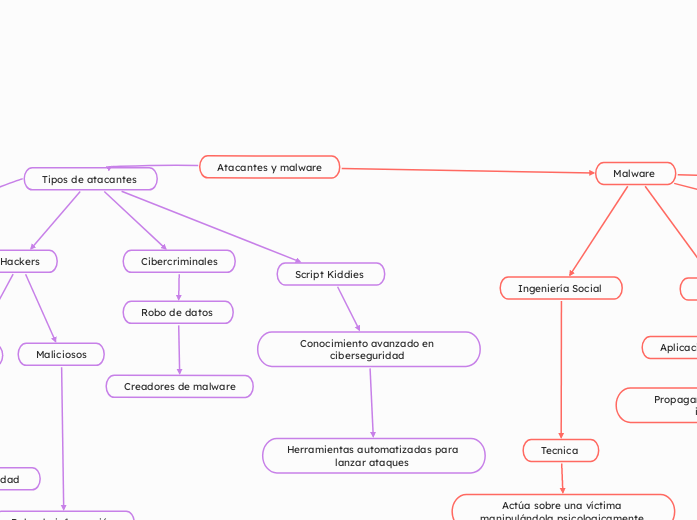

Actividad 1: Atacantes y Malware

Jon Jon‑k egina

PROCEDIMIENTOS DE INVESTIGACION DE CIBERDELITOS

Erika Vera B‑k egina

Atacantes y malware

ernesto ponce‑k egina