von Jeferson Arias Alape Vor 1 Jahr

180

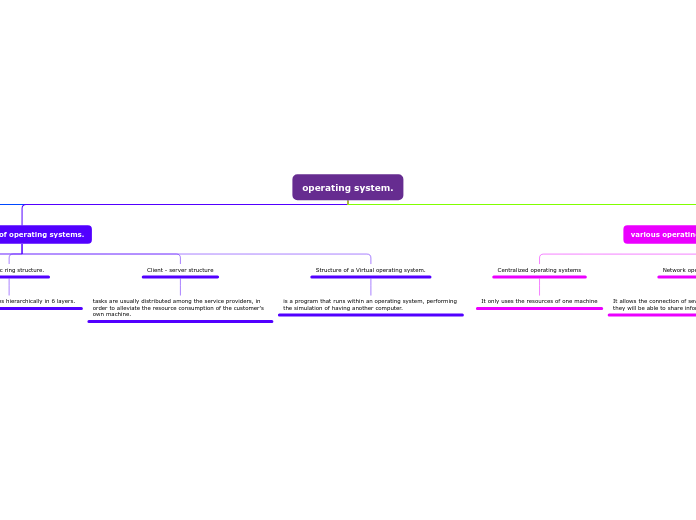

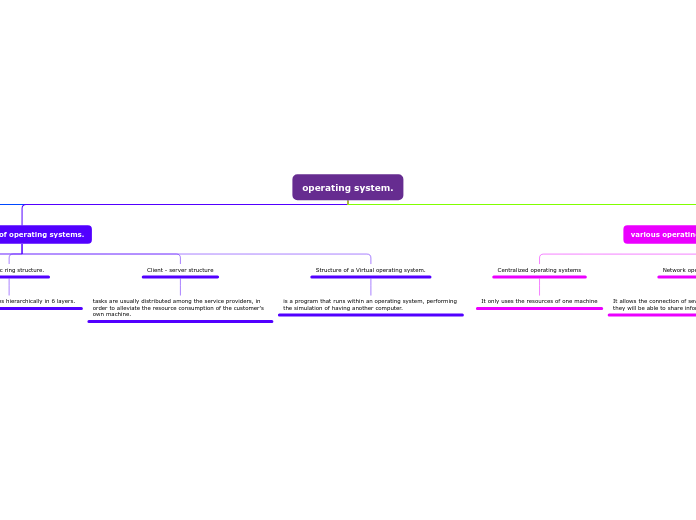

operating system.

von Jeferson Arias Alape Vor 1 Jahr

180

Mehr dazu

Process management.

Memory management