przez Alan R.A 7 lat temu

578

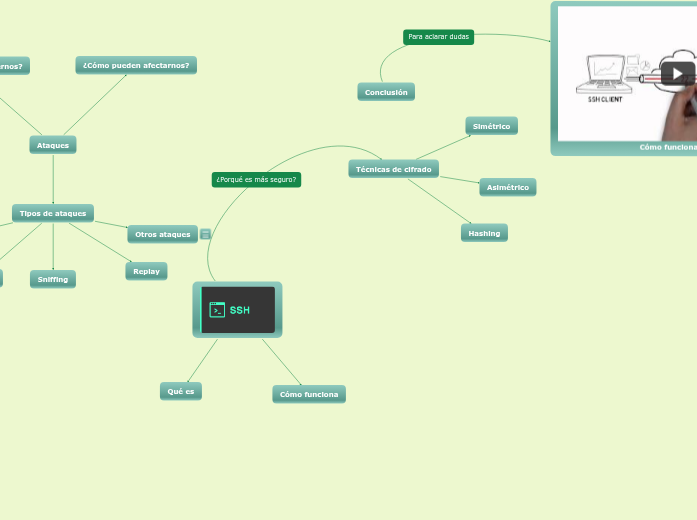

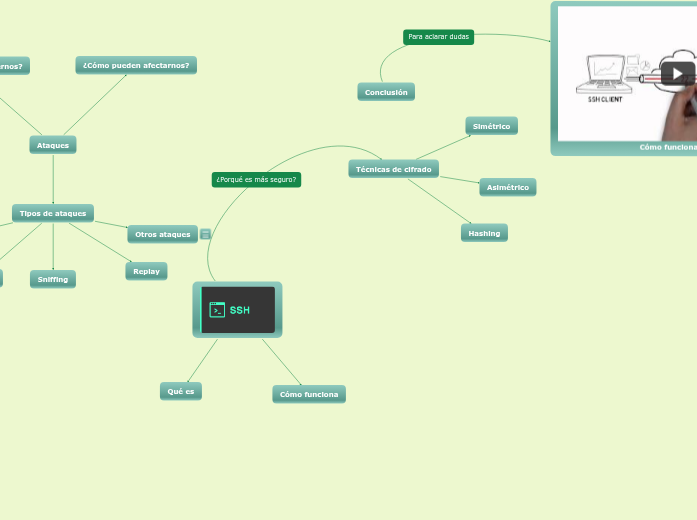

Trabajo SSH

przez Alan R.A 7 lat temu

578

Więcej takich

Tipo Spoofing DNS

Suplantación de IP

Suplantación de GPS