por H�ctor Jos� Milla Burgos 1 ano atrás

225

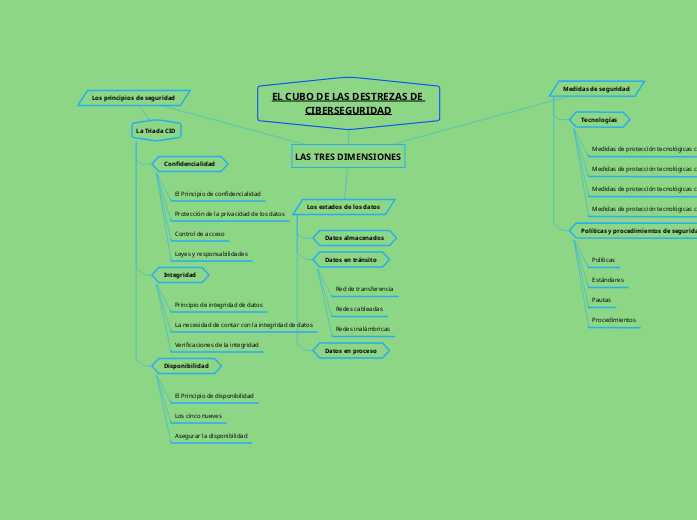

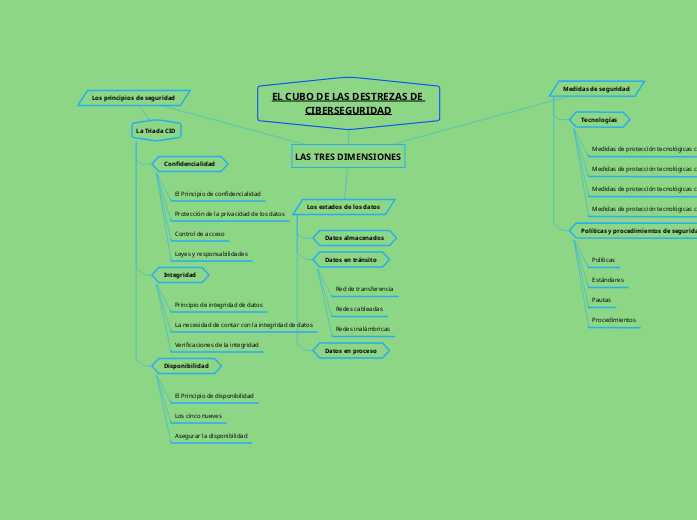

EL CUBO DE LAS DESTREZAS DE CIBERSEGURIDAD

por H�ctor Jos� Milla Burgos 1 ano atrás

225

Mais informações

Procedimientos

Pautas

Estándares

Políticas

Medidas de protección tecnológicas con base en la nube

Medidas de protección tecnológicas con base en la red

Medidas de protección tecnológicas con base en hardware

Medidas de protección tecnológicas con base en software

Redes inalámbricas

Redes cableadas

Red de transferencia

Disponibilidad

Asegurar la disponibilidad

Los cinco nueves

El Principio de disponibilidad

Integridad

Verificaciones de la integridad

La necesidad de contar con la integridad de datos

Principio de integridad de datos

Confidencialidad

Leyes y responsabilidades

Control de acceso

Protección de la privacidad de los datos

El Principio de confidencialidad