par Juan Diego Renal Florez Il y a 3 années

218

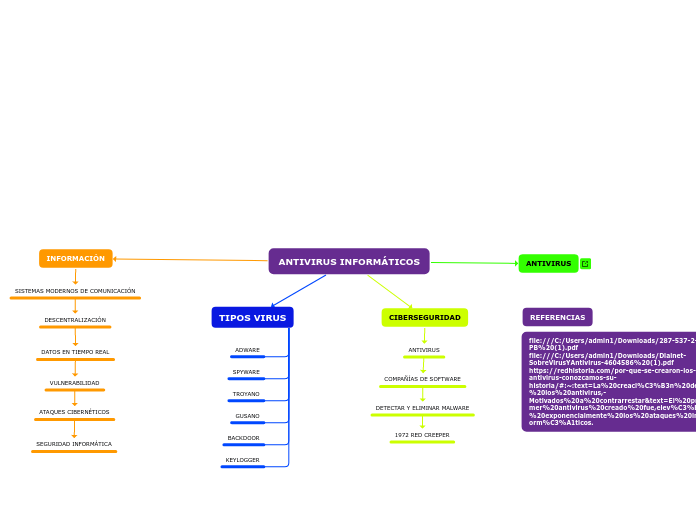

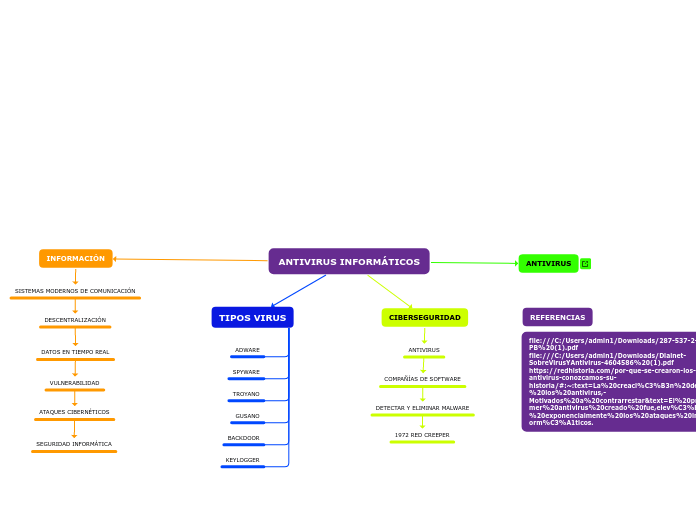

ANTIVIRUS INFORMÁTICOS

par Juan Diego Renal Florez Il y a 3 années

218

Plus de détails

DETECTAR Y ELIMINAR MALWARE

1972 RED CREEPER

DATOS EN TIEMPO REAL

VULNERABILIDAD

ATAQUES CIBERNÉTICOS

SEGURIDAD INFORMÁTICA